Cómo funciona y cuáles son sus algoritmos representativos

En el mundo digital actual, donde compartimos información en línea todo el tiempo, mantener esa información segura es muy importante. Los criptosistemas de clave pública son como un candado digital que ayuda a proteger nuestra privacidad cuando enviamos mensajes o datos por internet.

¿Cómo funcionan?

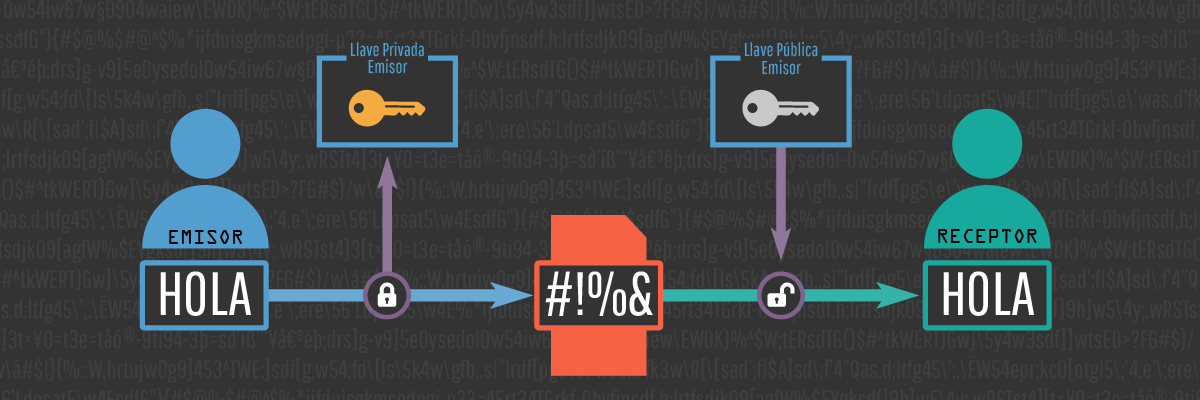

Imaginemos un candado con dos llaves: una pública, que podemos compartir con cualquiera, y otra privada, que solo nosotros guardamos. Los criptosistemas de clave pública funcionan de forma similar, utilizando dos claves matemáticas relacionadas para cifrar y descifrar información. Su funcionamiento se divide en tres partes:

- Generación de claves: Se crea un par de claves, una pública y otra privada. La clave pública se puede compartir libremente, mientras que la privada se mantiene en secreto.

- Cifrado: El emisor del mensaje utiliza la clave pública del destinatario para convertir el mensaje en un código ilegible, llamado criptograma.

- Descifrado: El destinatario utiliza su clave privada para descifrar el criptograma y obtener el mensaje original.

Por ello el usar criptosistemas de clave pública se convierte en una pieza fundamental del engranaje de la seguridad digital. Con lo cual podemos navegar por internet con mayor confianza, protegiendo nuestras comunicaciones y transacciones en línea.

¿Cuáles son sus algoritmos representativos?

Algunos algoritmos representativos son los siguientes:

- RSA (Rivest-Shamir-Adleman): Uno de los algoritmos de cifrado asimétrico más antiguos y ampliamente utilizados. Se basa en el uso de números primos grandes para generar las claves pública y privada.

- ECC (Elliptic Curve Cryptography): Utiliza curvas elípticas sobre cuerpos finitos para generar las claves pública y privada. Ofrece un alto nivel de seguridad con claves más cortas en comparación con RSA.

- Diffie-Hellman: Aunque no es un algoritmo de cifrado en sí mismo, es un protocolo para el intercambio seguro de claves que se utiliza en combinación con algoritmos como RSA o ECC para establecer claves de sesión seguras entre dos partes.

- DSA (Digital Signature Algorithm): Se utiliza para crear firmas digitales que permiten verificar la autenticidad e integridad de un mensaje electrónico.

Comentarios

Publicar un comentario